Sempre que você visita um site, envia um e-mail ou faz seu banco on-line no futuro, em muitos casos, algoritmos desenvolvidos com a participação de pesquisadores do Instituto Max Planck de Segurança e Privacidade em Bochum e da Universidade Ruhr Bochum serão usados para proteger seus dados.

Por Max Planck Society com informações de TechXplore.

O Instituto Nacional Americano de Padrões e Tecnologia (NIST) anunciou quais métodos criptográficos serão padronizados para proteger as comunicações de futuros ataques cibernéticos de computadores quânticos. Peter Schwabe, líder de grupo do Instituto Max Planck para Segurança e Privacidade, esteve envolvido no desenvolvimento de três dos procedimentos selecionados. A maioria dos serviços online usa os métodos padronizados pelo NIST.

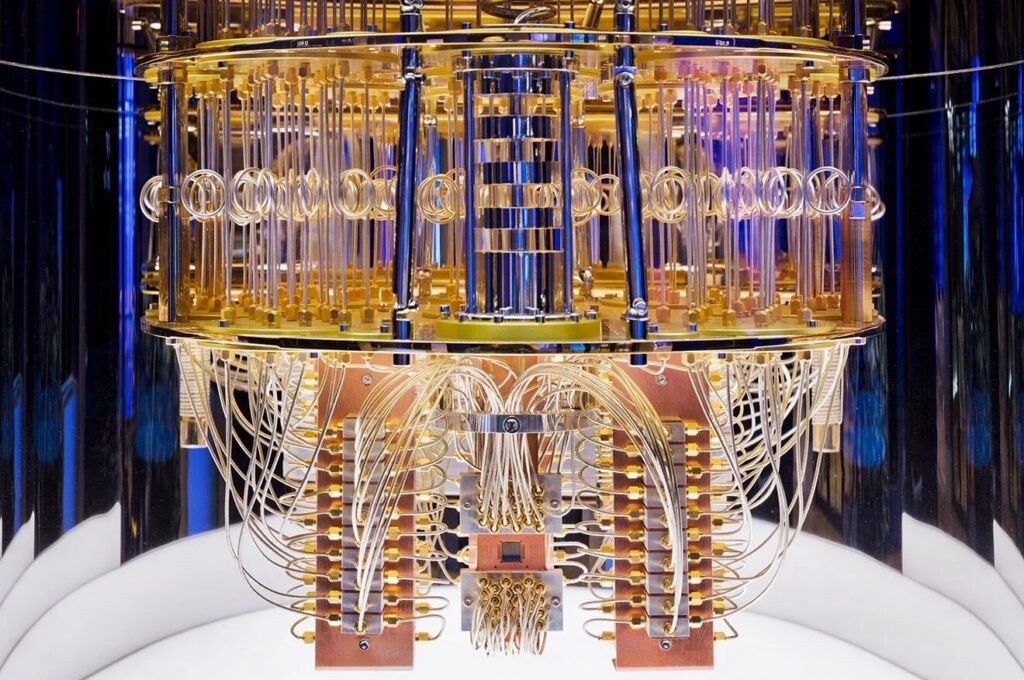

Para muitas pessoas – e certamente para muitos dos serviços de inteligência do mundo – o computador quântico tem grande promessa. Mas os provedores de serviços online que dependem de trocas de dados seguras também veem isso como uma ameaça. É verdade que os computadores quânticos ainda estão sendo desenvolvidos e ainda não é previsível quando os primeiros computadores poderosos desse tipo entrarão em serviço, mas uma coisa é certa, como Peter Schwabe, líder do grupo de pesquisa do Instituto Max Planck para Segurança e Privacidade e professor da Radboud University Nijmegen explica: “Assim que os primeiros computadores quânticos chegarem, os protocolos criptográficos de hoje, que protegem praticamente todo o tráfego de dados, se tornarão obsoletos porque os computadores quânticos serão capazes de resolver os dois problemas matemáticos nos quais a criptografia de hoje métodos são baseados.” Por exemplo, eles serão capazes de decompor qualquer número grande em fatores primos em um instante.

Quatro métodos de 69 foram escolhidos, três com a participação de Max Planck

Um total de 69 equipes internacionais da comunidade de criptografia enviaram propostas de novas técnicas criptográficas ao NIST para proteger o tráfego de dados contra ataques de computadores quânticos no futuro – eles estão chamando isso de criptografia pós-quântica. Após várias rodadas, o NIST decidiu padronizar quatro desses procedimentos porque, como explica Eike Kiltz, professor da Ruhr University Bochum e porta-voz do Bochum Cluster of Excellence Cyber Security in the Age of Large Scale Adversaries: “Eles fornecerão melhor proteção para comunicações digitais, porque os computadores quânticos prejudicariam os atuais métodos de criptografia e sistemas de assinatura. Esses novos algoritmos mostram o quão importante é para os pesquisadores que trabalham em pesquisa básica trabalharem em conjunto com seus colegas nas ciências aplicadas para garantir que nossos dados sejam criptografados com segurança no futuro.”

Dois dos métodos selecionados são usados para autenticação, a saber, os esquemas Sphincs+ e Crystals-Dilithium, em cujo desenvolvimento Peter Schwabe esteve envolvido: “Para autenticação, uma assinatura em um chamado handshake digital garante, por exemplo, que um navegador realmente conectado ao servidor que afirma ser.” Peter Schwabe também fez parte da equipe que projetou o Crystals-Kyber e tornou esse método adequado para aplicação. Este procedimento permite a troca segura de chaves criptográficas para comunicação posterior. Entre outros, Schwabe cooperou estreitamente com Eike Kiltz no desenvolvimento de Crystals-Dilithium e Crystals-Kyber.

“A criptografia pós-quântica é baseada em operações matemáticas que, dado nosso atual estado de conhecimento, são quase tão difíceis para computadores quânticos quanto para computadores convencionais. Por exemplo, tanto a troca de chaves quanto os procedimentos de autenticação usam funções hash, ou seja, algoritmos que derivar um número pequeno de um número de entrada muito grande pelo qual não é possível determinar o número original a partir do número pequeno, que geralmente é chamado de impressão digital digital”. Essas funções de hash são um bloco de construção central para muitas primitivas e é possível construir assinaturas digitais apenas a partir de funções de hash.

A comunidade de criptografia está envolvida no processo de seleção

Durante o processo de seleção , o NIST verificou que os respectivos métodos são seguros em princípio, e também se podem ser implementados de maneira segura e eficiente e agora passará a escrever padrões para os processos selecionados. Esses padrões explicarão os fundamentos criptográficos e como implementá-los, e também formularão diretrizes para que, por exemplo, os provedores de serviços online possam integrá-los em seus aplicativos com relativamente pouco esforço e, mais importante, sem abrir brechas na proteções de segurança existentes.

Algumas pessoas têm reservas sobre o trabalho do NIST, temendo que a agência possa padronizar os métodos de criptografia a mando da NSA, deixando portas dos fundos abertas para o serviço de inteligência americano. Como Schwabe admite: “Sabemos com certeza que isso aconteceu em um caso no passado”. Mas, ele acrescenta, na época o NIST presumivelmente não o fez conscientemente e desde então admitiu que cometeu um grande erro ao fazê-lo. “Ao contrário dos processos atuais”, diz Schwabe, “o processo com a brecha de backdoor não foi submetido em um processo aberto por acadêmicos, e a comunidade criptográfica agora está mais envolvida no processo de seleção. Então agora não é apenas o NIST que verifica as potenciais vulnerabilidades de segurança dos métodos disponíveis, mas também mais ou menos toda a comunidade global de criptografia.” E, continua, ” O NIST já configurou duas vezes um processo de seleção semelhante para novos padrões de criptografia, duas vezes como agora para criptografia pós-quântica. E os métodos que foram padronizados nesses esforços anteriores provaram ser muito seguros e agora são usados em todo o mundo.”

As autoridades europeias provavelmente adotarão os padrões selecionados pelo NIST

Portanto, é de se esperar que a decisão tomada pelo NIST estabeleça os padrões, pelo menos para os EUA e a Europa. Como diz Eike Kiltz: “O novo padrão NIST certamente se tornará um dos documentos mais influentes em segurança de TI”. Enquanto as autoridades europeias ainda examinam os procedimentos selecionados pelo NIST, como explica Schwabe, a experiência mostrou que, desde que não encontrem falhas de segurança, concordarão com a avaliação de seus colegas americanos, inclusive para permitir trocas de dados criptografados entre serviços e programas de computador localizados nos EUA e na UE, respectivamente. Para Google, Amazon, Apple e praticamente todas as outras empresas que fornecem serviços online, a necessidade de comunicação entre si é um incentivo para confiar nos métodos de criptografia padronizados pelo NIST. “E, se ocorrerem vulnerabilidades de segurança, eles podem culpar o NIST”, diz Schwabe, que acredita que o processo de padronização pode ser concluído até o final de 2023.

Mas algumas empresas, como Google e Infineon, já estão testando a criptografia pós-quântica junto com os padrões atuais, que são vulneráveis a ataques de computadores quânticos e os fabricantes de automóveis também já estão explorando a criptografia pós-quântica para garantir que ainda possam atualizar de forma confiável. o software em seus veículos atuais em 15 ou 20 anos sem muito esforço. “Nossa suposição”, diz Schwabe, “é que mais e mais serviços usarão os novos procedimentos assim que forem padronizados”. A esperança é que os processos de criptografia que Schwabe e seus colegas ajudaram a desenvolver possam tornar a navegação na web, o tráfego de e-mail e as transações bancárias ainda mais seguras, mesmo antes que os primeiros computadores quânticos estejam disponíveis.